Assalamu'alaikum wr.wb

Domain Name System ( DNS ) adalah sebuah sistem yang menyimpan informasi tentang nama host ataupun nama domain dalam bentuk basis data tersebar ( distributed database ) di dalam jaringan komputer, misalkan: Internet. DNS menyediakan alamat IP untuk setiap nama host dan mendata setiap server transmisi surat ( mail exchange server ) yang menerima surel ( email ) untuk setiap domain. Menurut browser Google Chrome, DNS adalah layanan jaringan yang menerjemahkan nama situs web menjadi alamat internet.

DNS menyediakan pelayanan yang cukup penting untuk internet, ketika perangkat keras komputer dan jaringan bekerja dengan alamat IP untuk mengerjakan tugas seperti pengalamatan dan penjaluran ( routing ), manusia pada umumnya lebih memilih untuk menggunakan nama sumber universal (URL) dan alamat surel. Analogi yang umum digunakan untuk menjelaskan fungsinya adalah DNS bisa dianggap seperti buku telepon internet di mana saat pengguna mengetikkan www.indosat.net.id

di peramban web maka pengguna akan diarahkan ke alamat IP 124.81.92.144 (IPv4) dan 2001:eoo:d:10:3:140::83 (IPv6).

Beberapa kelompok penting dari data yang disimpan di dalam DNS adalah sebagai berikut:

- A record atau catatan alamat memetakan sebuah nama host ke alamat IP 32-bit (untuk IPv4).

- AAA record atau catatan alamat IPv6 memetakan sebuah nama host ke alamat IP 128-bit (untuk IPv6).

- CNAME record atau catatan nama kanonik membuat alias untuk nama domain. Domain yang di aliaskan memiliki seluruh subdomain dan rekod DNS seperti aslinya.

- MX record atau catatan pertukaran surat memetakan sebuah nama domain ke dalam daftar mail exchange server untuk domain tersebut.

- PTR record atau catatan penunjuk memetakan sebuah nama host ke nama kanonik untuk host tersebut. Pembuatan rekod PTR untuk sebuah nama host di dalam domain in-addr.arpa yang mewakili sebuah alamat IP menerapkan pencarian balik DNS (reverse DNS lookup) untuk alamat tersebut. Contohnya (saat penulisan/penerjemahan artikel ini), www.icann.net memiliki alamat IP 192.0.34.164, tetapi sebuah rekod PTR memetakan , 164.34.0.192.-in-addr.arpa ke nama kanoniknya referrals.icann.org.

- NS record atau catatan server nama memetakan sebuah nama domain ke dalam satu daftar dari server DNS untuk domain tersebut. Pewakilan bergantung kepada rekod NS.

- SOA record atau catatan otoritas awal (Start Of Authority) mengacu server DNS yang menyediakan otorisasi informasi tentang sebuah domain internet.

- SRV record adalah catatan lokasi secara umum.

- Catatan TXT mengizinkan administrator untuk memasukan data acak ke dalam catatan DNS, catatan ini juga digunakan di spesifikasi Sender Policy Framework.

DNSSEC merupakan sebuah singkatan dari Domain Name System Security Extensions. DNNSEC menambahkan sebuah informasi dan pesan khusus yang dapat digunakan untuk memverifikasi bahwa data yang diminta cocok dengan informasi aslinya. DNSSEC tidak membuat sebuah saluran aman, DNSSEC tidak mengenkripsi atau menyembunyikan data. Teknologi tersebut dirancang dengan kompabilitas terhadap sistem lama. Sistem standar yang selama ini kita gunakan tetap berjalan sama dengan sebelumnya.

Pada ilmu keamanan jaringan internet, ada metode hacking yang bernama DNS Spoofing. Cara kerja metode ini yaitu attacker akan berada diantara pengakses website dan DNS Server, attacker akan mengganti informasi Alamat IP yang diberikan oleh DNS Server saat pengakses memintanya, sehingga pengakses akan berkomunikasi dengan Alamat IP yang salah, Server dengan IP Address yang diberikan attacker ini biasanya berisi website yang dibuat mirip dengan website aslinya.

DNSSEC berfungsi untuk mencegah DNS Spoofing, karena dengan DNSSEC, setiap pengakses meminta menerjemahkan domain ke DNS Server, DNS Server akan menyertakan kode di setiap informasi Alamat IP yang diberikan kepada pengakses untuk menandakan bahwa informasi tersebut berasal dari DNS Server bukan dari attacker.

CARA KERJA DNSSEC

Kunci yang disediakan untuk umum disimpan ke DNSKEY. Resolver yang melakukan validasi menggunakan DNSKEY untuk mendekripsi RRSIG dan membandingkan hasilnya dengan hash informasi tersebut untuk memastikan keasliannya. Sebuah hash dari DNSKEY disimpan sebagai DS. Informasi tersebut tersimpan di zona induk. Resolver kemudian mengambil informasi dari induk DS, RRSIG, dan kunci publik (DNSKEY; hash dari kunci publik tersebut tersedia juga di induk. Hal tersebut membentuk sebuah rantai keperjayaan.

1). Langkah awal seperti biasa kita masuk ke menu server manager kemudian klik add roles and features.

2). Kemudian klik next.

3). Pilih type istalasi dengan mengklik role-based or feature-based installation. Untuk instalasi awal gunakan role based.

4). Seleksi server pool yang digunakan sesuaikan dengan ip address yang dipakai pada server.

5). Setelah server dipilih maka pemilihan role yang dipakai dalam mengkonfigurasi DNS adalah DNS server. Klik DNS Server.

6). Muncul pop up add roles and features wizard yang merekomendasikan tools yang akan di manage nantinya yakni tools dns server.

7). Kita install Web Server ( IIS) agar DNS bisa mengakses ke browser atau google chrome.

8). Sama seperti sebelumnya kita klik add features.

9). Kemudian kita klik next.

10). Kita klik next saja karena disini kita tidak menambahkan fitur apapun.

11). DNS server akan menyediakan standar metode untuk penamaan DNS server dalam internet. DNS server ini memungkinkan user lebih mudah mengenali situs yang sudah ada dalam internet.

12). Kita klik next saja karena Web Server hanya untuk mengakses DNS ke browser.

13). Kemudian kita next saja.

14). Konfirmasi role untuk service yang akan diinstal dapat dilihat pada gambar dibawah ini. Lalu klik install.

15). Proses instalasi akan berjalan dengan normal sampai view installation progress berwarna biru dan garis menunjukkan full.

16). Setelah proses instalasi selesai maka proses role yang sudah diinstal dapat dilihat pada server manager. Klik server manager kemudian klik tab tools kemudian pilih DNS.

17). Tampilan dns server yang sudah diinstall dapat dilihat pada gambar dibawah ini dan bisa di klik pada server yang sudah ada sebelumnya sesuai dengan host yang sudah didaftarkan sebelumnya.

18). Kita perlu mengkonfigurasi bagaimana server DNS akan bekerja sebelum menambahkan catatan lainnya. Pilih server DNS yang akan dikelola, lalu klik menu action, dan pilih Configure a DNS Server. Ini akan menampilkan Configure a DNS Server Wizard.

19). Ada 3 metode konfigurasi DNS yakni forward lookup zone, forward dan reverse lookup zone, root hints only. Di sini kita pilih no 1 yakni forward dan lookup zone.

20). Pilih This server maintains the zone untuk membuat server zone yang baru.

21). Buat zone DNS yang baru sesuai dengan yang anda inginkan lalu klik Next.

22). Create zone file sebagai copy dari DNS di daftartkan lalu klik Next.

23). Langkah selanjutnya dynamic update pilih do not allow dynamic update supaya digunakan secara manual.

24). Masukan ip address server kemudian klik ok.

25). Konfigurasi DNS sudah dibuat sesuai yang di daftarkan dan ip address sesuai dengan ip server.

26). Ketika kita sudah menambahkan DNS zone maka host tersebut bisa kita berikan inisial dengan nama DNS dan ip address berikan ip server.

27). Selanjutnya tambahkan reverse zone untuk network yang akan didaftarkan nantinya. Jadi bisa pemanggilannya dengan menggunakan ip address.

28). Welcome wizard untuk mentranslasikan DNS tersebut sesuai dengan network yang terdapat pada server.

29). Type zona yang dipilih gunakan primary untuk yang didaftarkan pada server.

30). Pilih IPv4 yang digunakan untuk reverse lookup zone.

31). Masukkan network ID yang dijadikan reverse lookup zone. Dalam hal ini digunakan IP class C.

32). Copy reverse zone dapat dilihat pada gambar berikut. Dengan membaca ip address dibalik dimulai dari belakang dengan hanya membaca networknya saja.

33). Dynamic update reverse lookup zone pilih do not allow dynamic update. Karena kita akan update zone secara manual.

34). Complate reverse lookup zone perhatikan ringkasan tersebut sesuaikan yang didaftarkan

35). Selanjutnya tambahkan pointer untuk reverse lookup zone seperti gambar berikut dengan mengklik tombol browse atau bisa juga mengisikan ip server.

Verifikasi

Tahap verifikasi sebagai berikut.

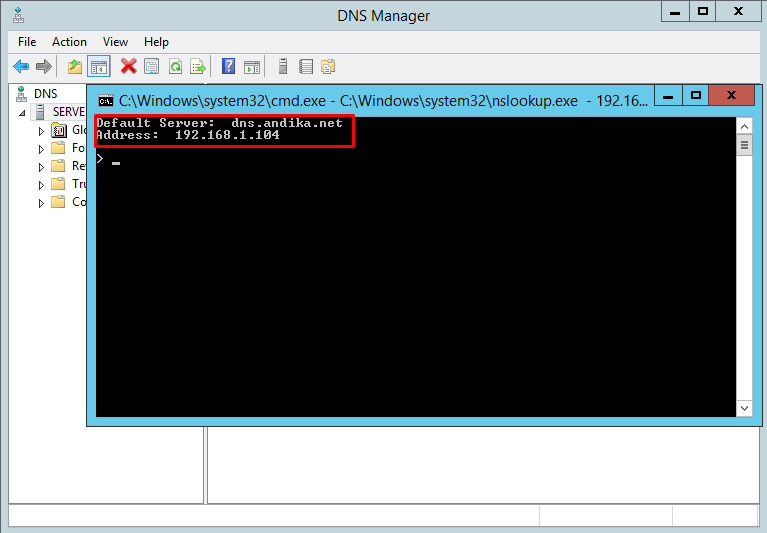

a) Pilih server yang sudah ada lalu klik kanan pada server tersebut, kemudian pilih Lunch nslookup.

b) Tampilan nslookup akan muncul sesuai dengan gambar di bawah ini! Isikan sesuai dengan dns yang sudah didaftarkan.

c) Bila menggunakan cmd gunakan perintah ping lalu isikan sesuai dengan dns yang sudah didaftarkan. Jangan lupa arahkan ip dns terlebih dahulu.

d) Bila menggunakan web browser isikan sesuai dengan DNS yang dibuat dan bisa juga diuji dengan memasukan ip address sendiri.

KONFIGURASI DNSSEC

1). Langkah pertama dari dns yang sudah dibuat sebelumnya klik kanan pada dns tersebut kemudian pilih DNSSEC lalu Sign the zone.

2). Akan muncul pop up DNSSEC yang akan menambahkan security pada DNS protokol. Spesifikasi DNSSEC ini akan menyediakan authority, data integrity dan authentikasi penolakan terhadap eksitensi server dan bertanggung jawab dengan digital signature untuk validasi.

3). Ada 3 opsi yang support dengan zone ini. Pertama Custumize untuk zone awal. Kedua mengcreate bila sudah ada zone sebelumnya. Ketiga zone yang disediakan secara default. Kita pilih custom.

4). Authentikasi pertama menggunakan KSK ( Key Signing Key ) untuk menghasilkan atau mengcreate tanda tangan digital pada zone.

5). Selanjutnya kita menambahkan paramete key dengan menggunakan algorithm dan panjang key.

6). Penggunaan algorithm kriptopgrafi dengan RSA/SHA-1 dengan panjang key 2048.

7). Setelah menambahkan algoritma dan panjang key pilih Next.

8). Selanjutnya authentikasi zone baru dengan menggunakan ZSK ( Zone Signing Key ).

9). Menambahkan zone ZSK dengan memilih 3 zone ZSK.

10). Pemilihan algorithma yang digunakan dengan RSA/SHA-256 dan panjang key 1024.

11). Pemilihan algoritma ZSK yang sudah dibuat lalu klik Next.

12). Untuk lebih secure pilih NSEC sebagai record dari zone sebagai authentikasi.

13). Aktifkan trust anchors untuk mendistribusikan zone supaya key semua muncul pada trust point dan sebagai satuan yang refresenstatif buat public key.

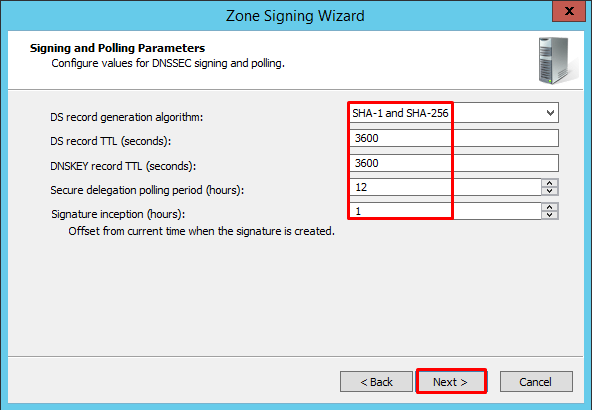

14). Parameter DNSSEC secara keseluruhan akan ditampilkan pada gambar berikut ini.

15). DNSSEC sudah berhasil dikonfigurasi dengan KSK dan ZSK sesuai dengan algoritma yang digunakan

16). Konfigurasi DNSSEC sudah berhasil dikonfigurasi pada zone yang digunakan kemudian klik finish.

Verifikasi

Tahap verifikasi sebagai berikut:

a) Perhatikan gambar dibawah ini sebelum menggunakan DNSSEC. Terlihat bahwa nama zone belum terenkripsi.

b) Setelah di refresh maka DNSSEC akan memunculkan DNSKEY.

c) Perhatikan pula pada trust points DNSKEY yang sudah dibuat dan algoritma yang digunakan akan muncul secara otomatis pada trust points.

d) Kita buka google chrome kemudian ketik bind9 10.6 kemudian klik Index of /isc/bind/9.10.6 - Description.

e). Kita download yang berbentuk ZIP , jadi kita harus kita download BIND9.10.6.x64.zip

f) kalau sudah di download , karena file tersebut dalam keadaan zip kita harus mengextract file tersebut kemudian kita pindahkan ke Local C.

g) Kemudian kita masuk ke dalam file BIND9.10.6.x64 , lalu klik BINDInstall Kemudian arahkan target directory ke Local C:\Program Files\dig pilih tools only, kemudian klik install.

h) Kita klik yes saja untuk melanjutkan penginstallan BIND.

i) Muncul pop up microsoft Visual C++ 2012 ceklist I agree kemudian klik install.

j) Kalau sudah terinstall kita klik OK.

k) Kemudian pada tombol search cari system environment variabel lalu pada system variables pilih path klik edit tambahkan ;C\Program Files\dig\bin\

l) Buka cmd lalu tulis dig nama domain yang didaftarkan pada server contoh : dig dns.andika.net +dnssec +multi.

KONFIGURASI SECONDARY ZONE

1). Secondary zone digunakan untuk menyalin atau mengcopy data zone dari server utama. Zone secondary ini hanya bisa dibaca tidak bisa di konfigurasi pada server utama. Informasi tentang zone secondary diperoleh dan diperbarui melalui zone transfer pada server utama. Pertama sekali rubah terlebih dahulu host nama untuk server pertama dengan nama primary. Sedangkan server kedua dengan nama secondary.

2). Kita terlebih dahulu mengcreate zone pada server utama seperti tampilan dibawah ini:

3). Pada reverse lookup zone sesuaikan dengan network yang digunakan pada server utama.

4). Konfigurasi pada server kedua kita terlebih dahulu create zone dengan type secondary zone.

5). Setelah selesai mengcreate secondary zone arahkan domain ke server utama sesuaikan dengan zone pada primary.

6) Pada master dns server masukkan ip address pada server utama ( primary ).

7). Konfigurasi wizard pada secondary sudah selesai, berikut ringkasannya.

8). Ketika kita lihat pada secondary zone terlihat bahwa zone belum bisa diload. Hal ini terjadi karena pada server utama belum di transfer datanya.

9). Langkah selanjutnya pada reverse lookup zone masukkan network dari server utama dengan memilih secondary zone.

10) Begitu juga dengan reverse lookup zone, zonenya belum ditransfer sehingga belum bisa diload.

11) Klik kanan pada zone utama, kemudian pilih propertis.

12). Pada tab zone transfer klik Edit.

13). Pada tab zone edit isikan ip address server secondary, lalu klik OK.

14). Untuk mengupdate zone tersebut, klik notify kemudian isikan ip server secondary lalu klik ok.

15). Selanjutnya refresh pada server secondary maka akan terlihat data pada server utama sudah masuk seperti gambar dibawah ini.

16) Pada reverse lookup zone akan terlihat juga sama dengan server utama.

17). Pastikan bahwa apabila kita menambahkan data pada server utama Start Of Authority (SOA) jumlahnya sama dengan yang di secondary zone dengan terlebih dahulu mengklik kanan pada zone kemudian pilih transfer from master (sisi secondary).

18). Ini lah hasilnya.

Cukup sekian dari saya semoga bermanfaat bagi kalian semua:)

wasalamu'alaikum wr.wb

0 Response to "Konfigurasi DNS di Windows Server 2012 R2"

Post a Comment